🔹 چند مورد از آنچه در این ایام، رسانههای معاند در عملیات روانی پرحجم و سنگین خود علیه ملت ایران بیشتر مستمسک قرار دادهاند، همراه با مصداق روز آن را بررسی میکنیم:

۱. تعمیم: ﻣﻮﺿﻊ ﻳﺎ ﻓﻌﻞ یک ﺟﺰء ﺍﺯ یک ﻣﺠﻤﻮﻋﻪ، ﻣﻮﺿﻊ ﻭ ﻓﻌﻞ ﻛﻞ ﺁﻥ ﻣﺠﻤﻮﻋﻪ تلقی میﺷﻮﺩ. اقدام جمع کوچکی از اراذل یک محله در یک شهر به شعاردهی و آتشافروزی حقیرانه و انعکاس رسانهای آن با عنوانی چون قیام و انقلاب و تعمیم اقدام آن جماعت به نام کل شهر، استان و حتی کل کشور!

۲. حلقه مفقوده: روایت از یک حادثه، بدون ذکر حلقهای از ماجرا که مؤثر در قضاوت مخاطب است. جنجال خبری حول فوت مهسا امینی توأم با انکار سابقه بیماری مغزی و جراحی او.

۳. سانسور و بایکوت: در ﺩﻭ ﺭﻭﻳﻜﺮﺩ ﺍﻋﻤﺎﻝ میﺷﻮﺩ: یک. ﻋﺪﻡ ﺍﻓﺸﺎی ﻭﺍقعهای و دو. ﻋﺪﻡ ﺍﺷﺎﻋﻪ ﺁﻥ. ﺩﺭ ﺷﻖ ﺩﻭﻡ ﺩﺭ ﻣﻮﺍﺭﺩی ﻛﻪ ﺳﻨﺪی ﺑﺮ ﻳﻚ ﺍﺩﻋﺎ ﻭﺟﻮﺩ ﺩﺍﺭﺩ، ﺳﻜﻮﺕ ﺑﻬﺘﺮ ﺍﺯ ﺗﻜﺬﻳﺐ ﺁﻥ ﺍﺳﺖ؛ ﭼﺮﺍﻛﻪ ﺩﺭ ﺗﻜﺬﻳﺐ، ﻋﻼﻭﻩ ﺑﺮ ﻣﺸﺨﺺ ﺷﺪﻥ ﻛﺬﺏ ﺍﻧﻜﺎﺭ ﻛﻨﻨﺪﻩ، ﻣﻄﻠﺐ ﻫﻢ ﻧﺎﺧﻮﺍﺳﺘﻪ ﺍﺷﺎﻋﻪ ﭘﻴﺪﺍ میﻛﻨﺪ. بایکوت مطلق راهپیماییهای چند میلیونی مردم در حمایت از نظام و محکوم نمودن آشوب و اغتشاش در مواردی از جمله ۱۳ آبان بیسابقه اخیر.

۴. تکرار: ﺭﺳﺎﻧﻪ ﺑﻪ یک ﺑﺎﺭ ﺩﺭﺝ ﺧﺒﺮ ﻳﺎ ﺗﺤﻠﻴﻞ ﺍﻛﺘﻔﺎ ﻧﻜﺮﺩﻩ ﻭ ﺑﻪ ﺑﻬﺎﻧﻪﻫﺎی ﻣﺨﺘﻠﻒ ﻭ ﺍﺯ ﺯﻭﺍﻳﺎی ﮔﻮﻧﺎﮔﻮﻥ ﺁﻥ ﺭﺍ ﺑﺎﺯ ﻧﺸﺮ میﺩﻫﺪ ﺯﻳﺮﺍ ﺑﺎ ﺗﻜﺮﺍﺭ، ﺍﺣﺘﻤﺎﻝ ﭘﺬﻳﺮﺵ ﻣﻄﻠﺐ ﻧﺰﺩ ﻣﺨﺎﻃﺐ ﺑﺎﻻ میﺭﻭﺩ.

⚠️ ﻻﺯﻡ ﺑﻪ ﺫﻛﺮ ﺍﺳﺖ ﻛﻪ ﺍﻳﻦ ﺗﺮﻓﻨﺪ ﺑﻪ ﺩﻭ ﺻﻮﺭﺕ ﻃﻮلی ﻭ ﻋرضی ﺑﻪ ﻛﺎﺭ میرﻭﺩ. ﺩﺭ ﺗﻜﺮﺍﺭ ﻃﻮلی ﻛﻪ ﺑﻪ ﺧﻂ ﺧﺒﺮی ﻣﻌﺮﻭﻑ ﺍﺳﺖ، ﻧﻘﻄﻪ ﺷﺮﻭﻉ ﺧﻂ، ﻫﻤﺎﻥ ﻭﺍقعهای ﺍﺳﺖ ﻛﻪ ﺭﺳﺎﻧﻪ ﻗﺼﺪ ﺑﺰﺭگ ﻧﻤﺎیی ﻳﺎ ﺗﺜﺒﻴﺖ ﺁﻥ ﺭﺍ ﻧﺰﺩ ﻣﺨﺎﻃﺐ ﺩﺍﺭﺩ ﻭ ﻧﻘﺎﻁ ﺑﻌﺪی ﺍﻳﻦ ﺧﻂ ﻣﺮﺍﺣﻞ ﻣﺨﺘﻠﻒ ﺩﺭ ﺭﻭﻧﺪ یک ﺍﺗﻔﺎﻕ، ﻭﺍﻛﻨﺶ ﺩﻳﮕﺮﺍﻥ ﻭ ﻧﻴﺰ ﺣﻮﺍﺩﺙ ﺩﺭ پی ﺁﻥ ﺍﺳﺖ. ﺍﻣﺎ ﺗﻜﺮﺍﺭ ﻋﺮضی، ﻫﻢ ﺩﺍﺳﺘﺎنی رسانههای همسو در پوشش همزمان یک خبر یا تحلیل است. تکرار مکرر یک خبر یا تحلیل دروغ نظیر کشتهسازیهایی که یا اساسا وجود خارجی نداشتند، مانند دانشآموز اردبیلی؛ و یا به دلیل اختلالات روانی و اختلافات خانوادگی خودکشی کرده بودند، مانند نیکا شاکرمی.

تکرار طولی و ادامه خط آشوب با استفاده از ترفند برگزاری مراسم چهلم و سالگرد کشته شدگان و معدومین.

تکرار عرضی با پوشش همزمان همه رسانههای سعودی و انگلیسی.

۵. دگرگونی دعوا: دﺭ ﺩﻭ ﺣﺎﻟﺖ ﺑﻪ ﻭﻗﻮﻉ میﭘﻴﻮﻧﺪﺩ: ۱- ﺍﺗﻬﺎﻡ ﻣﺘﻘﺎﺑﻞ ﻭ ۲- ﻃﻠﺐ ﺩﻟﻴﻞ ﺑﺮ «ﻋﺪﻡ». ستیز با قواعد عقلی و حقوقی «اصل برائت» و «اصل عدم» در ادعاهای کشتهسازی و اتهامزنی، و مطالبه اثبات ادعای خود از طرف مقابل!

۶. حرکت از پله دوم: شروع ﺑﻪ ﺭﻭﺍﻳﺖ ﺍﺯ یک ﻭﺍﻗﻌﻪ ﺍﺯ ﻣﻴﺎﻧﻪ ﻣﺎﺟﺮﺍ، ﺑﺪﻭﻥ ﺑﻴﺎﻥ ﺭﻳﺸﻪ ﻭ ﺭﻋﺎﻳﺖ ﺳﻠﺴﻠﻪ ﻋﻠﺖ ﻭ ﻣﻌﻠﻮلی ﺁﻥ.

مانور گسترده بر برخورد نیروی انتظامی با اغتشاشگران بدون بیان واکنشی و دفاعی بودن آن.

🔸 در میان راهکارهای مقابله و مصونیت با این ترفندهای زیر از همه مهمتر است:

۱. استفاده از خبرگزاریهای معتبر.

۲. عدم اعتنا به مطالب مندرج در شبکههای اجتماعی.

۳. پیگیری اخبار و تحلیل وقایع از منابع خبری متضاد.

۴. عدم مراجعه یکسویه به رسانههای همسو.

۵. عدم اکتفا به تیتر اخبار و مطالب.

۶. خوانش کامل متن خبر.

⚠️ در پایان متذکر میگردد که در حال حاضر تاکتیک «غرق مصنوعی» بهطور ویژه در دستور کار رسانههای سعودی و انگلیسی قرار دارد که عبارت است از غرق کردن مخاطب در سیل فیک نیوزها به طوری که مخاطب حتی اگر بخواهد نتواند همه موارد ادعایی را بررسی کند و در نهایت با تسلیم القائات ادعایی آنان گردد .

موضوعات مرتبط: عمليات رواني

برچسبها: عملیات روانی , تکنیک , عملیات , شبکه

شبکههای اجتماعی بیصبرمان کرده.

انتظار داریم هرچیزی کوتاهکوتاه و ذرهذره باشد.

برای هرمحتوا فقط چند ثانیه مجال هست و فوراً، محتوای بعدی ارائه میشود.

بیفرصتِ تأمل، سکون و سکوت.

مطالعه کتابها سخت شده و نصفه میمانند.

فیلمها را هم اغلب در یک مرحله نمیتوانیم ببینیم.

وضعیتمان در روابط انسانی هم همین است :

بیطاقت هیجانی کوتاه!

تا دیرتر نشده، باید فکری به حال خودمان بکنیم...

موضوعات مرتبط: روان شناسی ، شبکه ، سخن روز ، نفوذ

برچسبها: شبکه , اجتماعی , بی طاقت , هیجانی

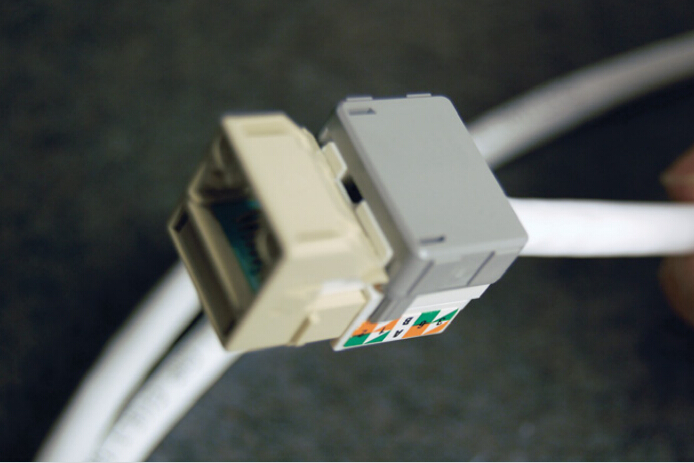

این روزها ، برای DIY یک شبکه هوشمند در خانه به یک روند در جامعه فناوری اطلاعات تبدیل شده است. حتی برای کسانی که IT حرفه ای نیستند ، آنها می خواهند مطابق کتاب یا دستورالعمل آنلاین امتحان کنند. شاید شما قبلاً موفق شده باشید کابل کشی متقابل شبکه مخابراتی را توسط خودتان اجرا کنید. حال ، آیا می خواهید کابل های شبکه خاموش خود را در جک های Keystone امتحان کنید ؟ سیم کشی Cat5e و Cat6 ممکن است تهدیدآمیز به نظر برسد ، اما درنهایت قطعه ای از کیک با این آموزش خاتمه آسان به نظر می رسد.

برای خاتمه و نصب Cat5e / Cat6 Keystone Jacks بر روی خودتان ، باید از هرگونه ارتباطی که برای اطمینان از یک شبکه قابل اطمینان دارید ، مطمئن باشید. قبل از معرفی روش خاتمه و فرآیند برای شما ، داشتن دانش بنیادی در مورد Keystone Jack یا بررسی این اطلاعات در صورت حرفه ای بودن شبکه ، به شما در انجام کار بهتر کمک می کند.

اطلاعات اولیه برای جک های Keystone

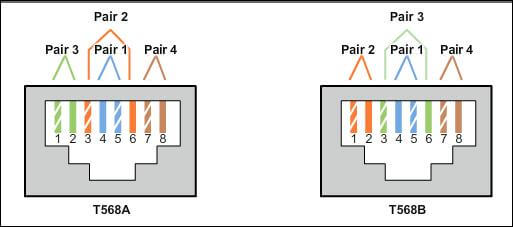

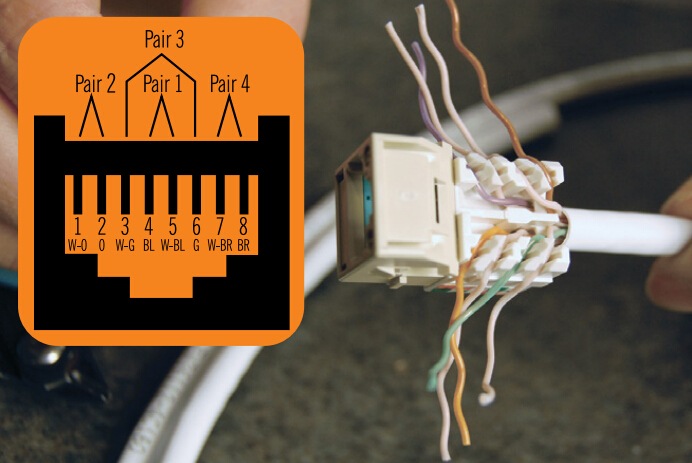

جک keystone یک اتصال دهنده زن است که در ارتباطات داده ها ، به ویژه شبکه های محلی (LAN) مورد استفاده قرار می گیرد. جک معمولاً در یک صفحه دیواری یا صفحه لکه دار نصب می شود. و T568A و T568B دو استاندارد سیم کشی برای یک کانکتور مدولار 8 موقعیتی هستند که تحت سند استاندارد سیم کشی TIA / EIA-568-A مجاز هستند. تنها تفاوت بین T568A و T568B (که با نام های Weco ، AT&T 258A نیز شناخته می شود) این است که جفت های سیم نارنجی و سبز (جفت های دو و سه) در همدیگر قرار گرفته اند. T568B در ایالات متحده بسیار رایج است. در کلیدهای اصلی ، هر دو طرح سیم کشی T568A و T568B دارای برچسب هستند. نمودار سیم کشی cat5e و cat6 با رنگ های مربوطه در کابل کشی شبکه پیچ خورده است و هنگام خاتمه دادن آنها در جک باید تا حد ممکن پیچیده باقی بماند.

یک مزیت اصلی اتصال دهنده های اصلی کلید قابلیت تطبیق پذیری آنها است. چندین نوع جک keystone را می توان در یک صفحه تک لبه نصب کرد. آنها به اشکال محافظ و محافظ در دسترس هستند و می توانند کابل ها و کابل های دارای تعداد زیادی هادی را در خود جای دهند. هر جک keystone در نحوه برچسب زدن و چگونگی چیدمان رنگ ها کمی متفاوت است. در زیر سه جک Keystone مشاهده می شود:

این سبک جک دارای 2 جفت استاندارد در سمت راست و 2 جفت متغیر در سمت چپ است. استاندارد A ستون وسط و استاندارد B در سمت چپ است. هر دو استاندارد A و B در سمت راست جک اعمال می شوند. جعبه رنگ جامد که گوشه پایین سمت راست از دست رفته نشانگر سیم رنگ جامد با نوار سفید است. جعبه سفید با نوک رنگی نشانگر سیم سفید با نوار رنگی است.

این سبک جک دارای دو استاندارد A و B در دو طرف جک است که کد رنگ آن در مرکز قرار دارد. مستطیل رنگ جامد نشانگر سیم رنگ جامد با نوار سفید است ، در حالی که مستطیل نیم رنگ نیمه سفید بیانگر سیم سفید با نوار رنگی است.

این سبک جک دارای کدهای استاندارد A و B است که در قسمت بیرونی جک وجود دارد ، در بالا A استاندارد A و B در پایین قرار دارد. جعبه محکم سیم را با نوار سفید نشان می دهد در حالی که جعبه با نوار مورب سفید که از وسط عبور می کند ، سیم سفید را با نوار رنگی نشان می دهد.

مواد و ابزار مورد نیاز

جمع آوری مواد و ابزارهای شما کاری است که شما باید بعد از داشتن دانش فنی در جک های Keystone انجام دهید. مواردی که شما نیاز دارید در زیر ذکر شده است.

کابل جامد Cat5 / Cat5e / Cat6 / Cat6a کابل استریپ 110 ابزار پانچاود ابزار قطع کننده هادی تست کننده کابل شبکه

مراحل خاتمه

جک های اصلی در واقع نصب و راه اندازی آن آسان و سریع است. ما این دستورالعمل ها را در مراحل بسیاری نوشتیم تا بتوانیم دستورالعمل مونتاژ بسیار مفصلی را به مشتریان خود ارائه دهیم. با راهنمای آسان برای خاتمه ما ، جکهای Cat5 ، جکهای Cat5e و جکهای Cat6 یا موارد دیگر را به صورت سیمی ، نصب و آماده نصب در اختیار خواهید داشت!

گام یک

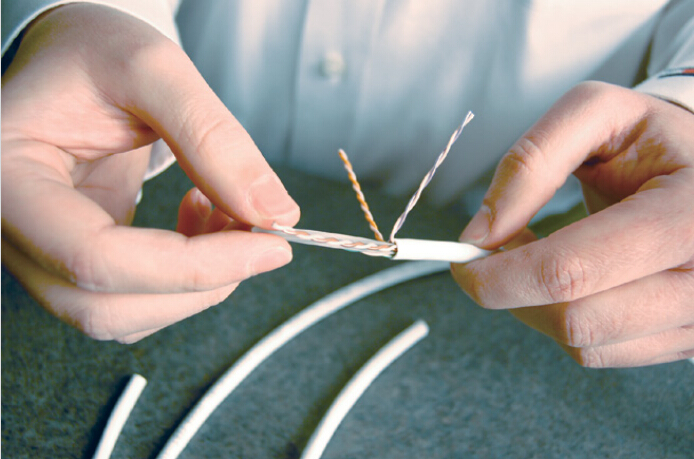

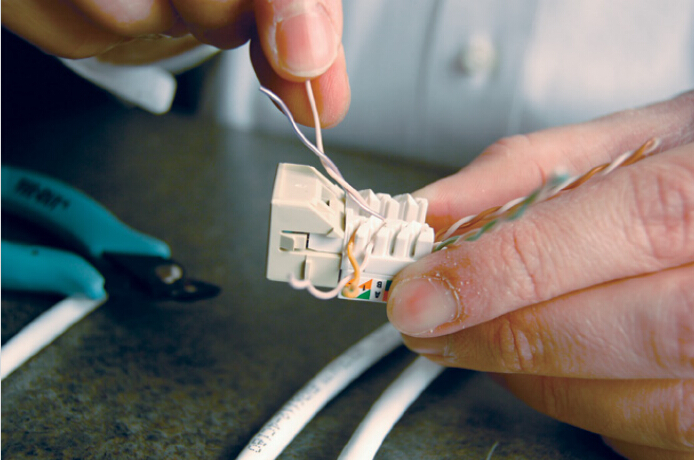

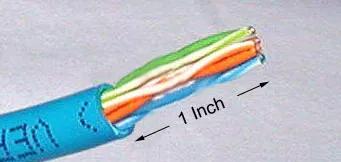

قرار دادن پچ کابل را به ابزار سلب به طول نوار مورد نظر. برای خاتمه صحیح جفت ها فقط به اندازه کت کابل مورد نیاز خود را بکشید (1 تا 1.5 اینچ برای ختم جفت کافی باشد).

گام دوم

با نگه داشتن کابل در نزدیکی ابزار ، چندین بار ابزار را در اطراف کابل بچرخانید.

مرحله سوم

ژاکت بیرونی را به آرامی خم کنید و قطعه بریده شده را به صورت دستی برداشته یا برش بیرونی را با نوار چسب بزنید.

مرحله چهارم

هر یک از جفت ها را در یک جهت خم کنید تا سیم پیچ ، باند یا پرکننده متقاطع روی کابل را در معرض دید خود قرار دهید.

مرحله پنجم

در صورت وجود در کابل ، بند ناف ، اتصال دهنده یا پرکننده وب را از بین ببرید و فقط زوج پیچ خورده سیم را ترک کنید. پرکننده متقاطع وب باید تا حد امکان بر روی ژاکت بریده شود.

مرحله ششم

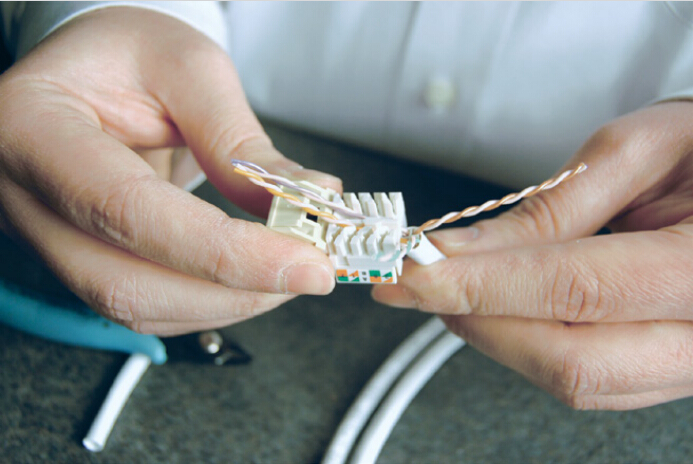

طرح سیم کشی را تعیین کنید و هر چهار کابل را به طور صحیح بر روی جک تراز کنید. کاپشن کابل را تا حد ممکن به کانکتور نگه دارید. همیشه از کانکتورها ، صفحات دیواری و صفحه تکه های سازگار (با همان درجه یا بالاتر) با درجه کابل مورد استفاده استفاده کنید.

مرحله هفتم

پیچ های جفت سیم را تا حد ممکن نزدیک به نقطه خاتمه حفظ کنید. هنگام اتصال جک ها و شاخه ها ، کابل را بیش از 0.5 اینچ برای کابل های دسته 5e ، 6 و 6A حل نکنید.

نکته مفید: نیمی از اینچ یک جفت سیم بدون استفاده باعث می شود 1.5 دسی بل متقاطع نزدیک به انتها باشد.

مرحله هشتم

سیم ها را داخل شکاف های ترمینال IDC قرار دهید تا آنها را قبل از خاموش شدن قرار دهید. پیچش را حفظ کنید. برای "نصب آینده" ، هر چهار جفت را خاتمه دهید. در تصویر بالا ، سیم خروجی به سیم کشی T568B وصل شده است.

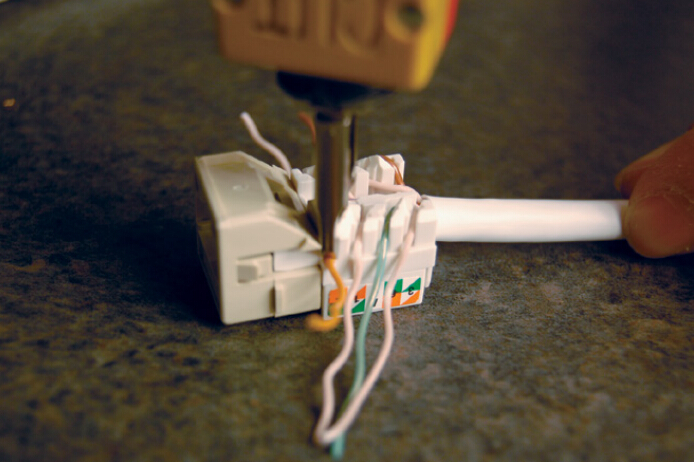

مرحله نهم

هنگام استفاده از ابزار پانچ کردن ، مطمئن شوید که ابزار قبل از فشار دادن اتصال مستقیم است. اطمینان حاصل کنید که قسمت برش ابزار به سمت خارج است.

مرحله دهم

اتصال را بررسی کنید تا بررسی کنید که سیمها به طور کامل در پایانه های IDC مشغول هستند و به درستی بریده می شوند.

مرحله یازدهم

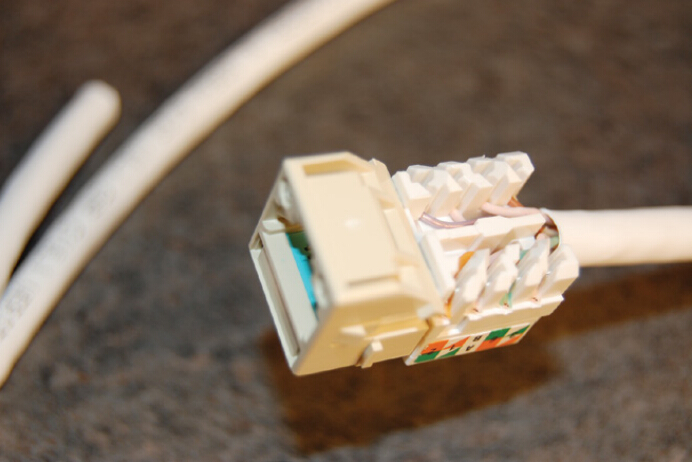

برای محافظت یک پوشش گرد و غبار روی جک قرار دهید.

مرحله دوازدهم

جک مونتاژ شده شما باید به این شکل باشد.

خلاصه

آیا این مهارت را بعد از طی کردن تمام مراحل به دست آورده اید؟ در این آموزش سعی کرده ایم به امید ارائه ی راهنمای مفید به مشتریان خود ، در هر مرحله آن را شهودی و آسان کنیم. اگر یاد گرفته اید که چگونه جک Keystone را خاتمه دهید ، یکبار امتحان کنید. بیشتر شما در پنج دقیقه یا کمتر در نصب این جک مشکلی نخواهید داشت.

T-568A / T-568B

کابل کابل اترنت

موضوعات مرتبط: شبکه ، فنی

برچسبها: شبکه , مبتدیان , وصل کیستون , سوکت

| چگونه

|

| |

| کابل فله ای اترنت - دسته 5e یا CAT5e |

| اتصالات قابل جابجایی Bulk RJ45 برای اتصالات CAT-5e یا Bulk RJ45 Crimpable برای CAT-6 |

ابزار RJ-45 Crimping | |

| |

| |

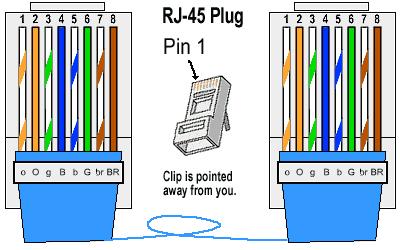

| در اینجا طرز تهیه کابل استاندارد آورده شده است: از انتهای کابل |

| رنگ های مشابه را باز کنید و جفت کنید. |

| سیمها را بین انگشتان خود بچسبانید و مطابق شکل آنها را صاف کنید. برای درست کردن منظور رنگ مهم است. |

| از قیچی برای ایجاد برش مستقیم در 8 سیم استفاده کنید تا آنها را از آستین برش گرفته تا انتهای سیمها به 1/2 اینچ (1.3 سانتی متر) کوتاه کنید . |

| با دقت هر 8 سیم رنگی غیرمشخص را به داخل کانکتور فشار دهید. به وضعیت آستین پلاستیکی آبی توجه کنید. همچنین توجه داشته باشید که سیمها تا انتها چگونه پیش می روند. |

| نمای از بالا. همه سیمها همه راه هستند. هیچ سیم کوتاه وجود ندارد. |

| WRONG WAY - توجه داشته باشید که چگونه آستین پلاستیکی آبی داخل کانکتور نیست که بتوان آن را در محل قفل کرد. سیمها خیلی طولانی هستند سیمها باید از آستین برش آبی فقط 1/2 اینچ بکشند. |

| WRONG WAY - توجه داشته باشید که سیمها تا انتهای کانکتور به کجا نمی روند. |

| CRIMPING CABLE ... اتصال را با دقت در Ethernet Crimper قرار دهید و محکم را روی دسته ها ببندید. زبانه های اتصال مس در اتصال دهنده به هر یک از هشت سیم سوراخ می شوند. همچنین یک زبانه قفل وجود دارد که آستین پلاستیکی آبی را در جای خود قرار داده است تا بتواند فشرده سازی محکم داشته باشد. هنگامی که کابل را از چنگال جدا می کنید ، آن انتهای آماده استفاده است. |

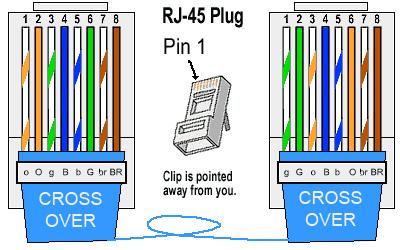

| برای کابل استاندارد "Straight Through" ، تمام مراحل و ترتیب رنگ سیم را در انتهای دیگر کابل تکرار کنید. برای کابل متقاطع ، انتهای دیگر ترتیب رنگ متفاوتی دارد که در تصویر بالا متقاطع نشان داده شده است. |

| |

موضوعات مرتبط: شبکه ، فنی

برچسبها: شبکه , مبتدیان , کابل شبکه , سوکت

به خاطر سوال مکرر در این باره ، لازم دیدم این مطلب را برای شما بنویسم :

متاسفانه بسیاری از سازمانها ، امنیت را در Network Security خلاصه می کنند . درحالیکه Network Security بخش کوچکی از امنیت است .

« کارشناس امنیت شبکه » بر روشهای حفاظت از شبکه و اطلاعات موجود در آن تمرکز دارد .

درحالیکه « کارشناس امنیت اطلاعات » از نگاه بالاتری به موضوع نگاه می کند .

و در کنار روشهای حفاظت از شبکه به حفاظت از کل اطلاعات سازمان می اندیشد .

و به همین دلیل نگاهش به موضوعات، صرفا فنی نیست .

« کارشناس امنیت سایبری » نگاهی فراتر از هر دو اینها به موضوع دارد .

او بر تمام مخاطراتی که ممکن است کسب و کار سازمان را با چالش مواجه کند تمرکز دارد.

موضوعات مرتبط: شبکه ، آموزش

برچسبها: Network Security , امنیت , شبکه , امنیت سایبری

اعتیاد به شبکه های مجازی تفاوتی با اعتیادهای دیگر ندارد که باید عوارض آن بررسی شود

و به مردم شناخته شود.

اعتیاد به شبکه های اجتماعی عوارضی دارد که از جمله آنها می توان به عوارض جسمانی و روانی، عوارض اخلاقی، عوارض تربیتی و عوارض امنیتی اشاره کرد.

از عوارض جسمانی و روانی می توان به افزایش اختلالات خواب، افسردگی، هرزه گویی و خشونت طلبی و بدون موبال هراسی اشاره کرد.

از جمله عوارض اخلاقی باید به سوء استفاده های افراد سودجو از اطلاعات شخصی، دستیابی کاربران به محتویات مستهجن و مبتذل از طریق راه اندازی گروه، انتشار متون مبتذل و مستهجن در قالب داستان متنی و تصویری ، طنز ، مشاوره جنسی ، تصاویر مبتذل و مستهجن ایرانی و خارجی و تشویق افراد به ارتکاب جرائم منافی عفت در راستای قبح زدایی و عادی سازی این جرائم ( انتشار شماره تلفن افراد بمنظور برقراری ارتباط نامشروع و .. اشاره کرد.

از عوارض تربیتی حاصل از شبکه های اجتماعی هم می توان به دخیل شدن زودهنگام کودکان با مسائل غیر مربوط به گروه سنی آنها،عدم پایبندی به ارزش های خانوادگی و اجتماعی، منحرف شدن توجه از اهداف زندگی واقعی، شدت احساس نیاز به توجه، نابودی خلاقیت، مقایسه پیوسته خود با دیگران، کاهش روابط و دید و بازدید بین افراد فامیل و دوستان ، نبود حریم و حرمت در شبکه های اجتماعی و اسطوره سازی کاذب اشاره کرد.

ازدیگر عوارض خطرات اعتیاد به شبکه های اجتماعی عوارض امنیتی است که می توان استفاده 78 درصد سارقان از اطلاعات منتشر شده در شبکه های اجتماعی، گسترش کرم های شبکه های اجتماعی و سرقت اطلاعات ،سرقت هویت کاربران، جعل هویت، جاسوسی و افشای ناخواسته یا عمدی اطلاعات مجرمانه توسط افراد را نام برد.

موضوعات مرتبط: اخبار

برچسبها: اعتیاد , فضای مجازی , شبکه , عوارض

دو نوع کابل اترنت وجود دارد که می توانید آنها را بسازید ، Straight Through و Crossover .

دو نوع کابل اترنت وجود دارد که می توانید آنها را بسازید ، Straight Through و Crossover .